Els atacs contra la seguretat informàtica solen tenir com a objectiu el robatori de dades, contrasenyes o informació privada dels usuaris, per utilitzar-la en benefici dels propis delinqüents cibernètics. Aquests atacs poden produir-se contra usuaris particulars, empreses, pàgines web amb molt de trànsit o bases de dades de bancs i entitats financeres.

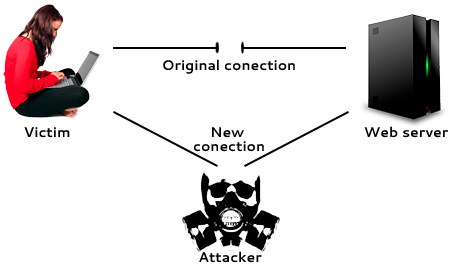

Tot i que la forma més ràpida i efectiva de realitzar un atac és la instal·lació d'algun tipus de malware en l'equip de la víctima, quan els ciberdelinqüents veuen que això no és possible, solen utilitzar l'anomenat man-in-the-middle (home de enmig).

L'atac man-in-the-middle (MITM per les seves sigles) és un dels més bàsics. El principal avantatge és que les víctimes en cap moment es donen compte de la seva presència: és una forma d'atac realment silenciosa. Per si mateix, el MITM no té cap tipus d'efecte i sol acompanyar-se d'altres atacs:

- Atacs de repetició.

- Atacs denial of service (denegació de servei): amb aquest tipus d'atacs, el ciberdelinqüent pot bloquejar les comunicacions abans d'atacar una de les parts.

- Atacs de substitució.

- A partir de textos xifrats, depenent del que la víctima faci al desxifrar el missatge.

- Eavesdropping (intercepció de la comunicació). S'inclouen també l'anàlisi del trànsit i els atacs a partir de textos plans ja coneguts.

A més, també hi ha variants al MITM, com són les Rogue APs, connexions wifi que falsifiquen els accessos legítims perquè l'usuari es connecti i es puguin interceptar les vostres comunicacions. També es poden destacar els que instal·len malware en l'equip de la víctima per investigar les seves dades de navegació.

Cal prestar especial atenció a heartbleed, un error en OpenSSL que fa que els atacs de man-in-the-middle siguin encara més perillosos. Gràcies a ell, l'atacant pot encadenar una sèrie de MITM, obtenint tot tipus de dades valuosos, ja que la víctima pot tenir el HTTPS actiu i creure que el trànsit és segur.

A més, la major part dels protocols de xifrat, com és el cas de SSL, utilitzen autenticacions end-to-end, creades específicament per prevenir atacs MITM. El heartbleed, al comprometre aquesta funció de l'SSL, deixa la porta oberta per al man-in-the-middle.

Com prevenir un atac man-in-the-middle?

Existeixen moltes variants de defensa si s'ha patit un atac MITM, utilitzant un servidor o router i no permetent que l'usuari controli la seguretat de la transacció que està realitzant.

A més, és curiós comprovar que les webs de les grans empreses, fins i tot el gestor de correu electrònic de Google, Gmail, no estiguessin xifrades fins al passat any 2014. Això suposava que un dels gestors de correu més utilitzats arreu del món permetés que els emails dels seus usuaris viatgessin sense cap tipus de protecció.

Si es vol protegir l'equip i les dades d'un atac man-in-the-middle, es poden prendre les següents mesures (sabent que no són infal·libles):

- HTTPS. Navegar sempre en llocs que mostrin a la direcció aquesta combinació de lletres en comptes de http (si no apareix de manera automàtica, es pot afegir manualment). D'aquesta manera, s'eviten els atacs menys sofisticats, però el client segueix sent vulnerable, així com els llocs que han estat infectats pel bug heartbleed, si no se'ls ha aplicat el pegat.

- Verificació en dos passos. Aquest tipus de verificació ha començat a utilitzar-se recentment en molts serveis per protegir la seguretat de les dades dels usuaris. Aquesta és una bona forma de defensa contra els atacants, que hauran de superar dues barreres abans d'aconseguir el seu objectiu.

- Xarxes VPN. La Xarxa Privada Virtual (Virtual Private Network, en anglès) és una tecnologia que permet l'extensió segura de la xarxa local LAN sobre una xarxa pública, com és Internet. S'utilitzen per connectar dues sucursals d'una empresa o connectar-se a un equip de manera remota.

Així i tot, la millor manera d'assegurar-se que no es patirà un atac man-in-the-middle és evitar els routers wifi oberts. Si es va a navegar per Internet amb ells (perquè no hi hagi més remei), es poden afegir, a més, connectors de navegador, com són el HTTPS Everywhere o el ForceTLS, que establiran una connexió segura sempre que sigui possible.

Protegir les dades dels usuaris és fonamental per a totes aquelles empreses que treballin en línia o utilitzin Internet per comunicar-se entre els diferents departaments de l'empresa o amb els clients. Patir un d'aquests atacs pot posar en perill les dades tant de l'empresa com dels usuaris, i això es traduiria en una pèrdua de confiança dels clients.

La millor opció, si es creu que s'ha patit un d'aquests atacs, és posar-ho, de manera immediata, en coneixement dels responsables de l'àrea a l'empresa. Així, al menys, els usuaris ho sabran el més aviat possible.